記一次網站被掛馬原因排查分析流程。昨天一臺服務器被掛馬,幸好自己對服務器略有熟悉第一時間把隱藏在網站源碼中的木馬文件進行處理。相信站長SEO們在日常網站優化過程中經常會遇到網站被黑惡意劫持的問題。網站被掛馬怎么處理,如何進行排查呢? 利美項目圈

本文結合自己的處理流程進行梳理并分享。

本文利美網絡(mynltni.cn)整理發布

1)服務器防御性非常重要多數站長選擇便宜的不可靠的服務器,這往往最容易被入侵攻擊。廉價的服務器機房基本上不會開啟安全防護功能,入侵者利用漏洞輕松可以進行提權操作。 limeiseo(加v分享)

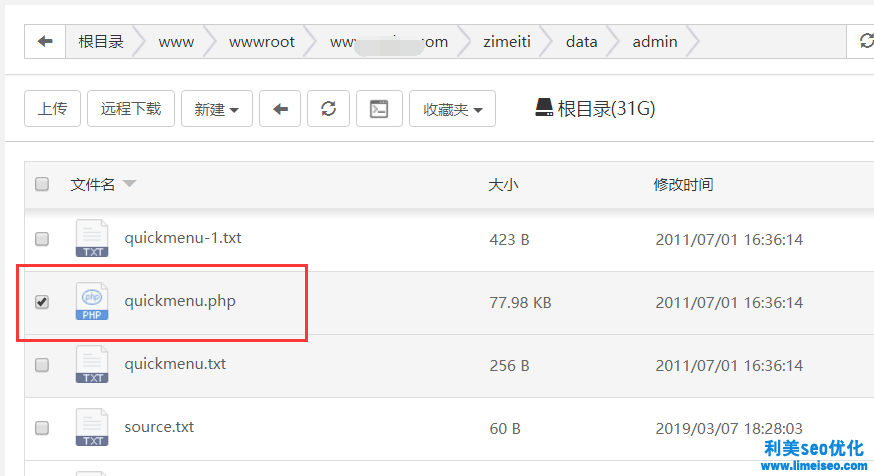

我本人一直使用大廠的服務器產品,推薦使用阿里云、騰訊云、百度云等,相對來說比小廠有保障些。前些天我的一臺阿里云服務器收到安全風險提示短信,第一時間登錄阿里云后臺,找到云盾系統消息提示發現后門webshell文件,如下圖:

利美知識百科

利美知識百科

本文利美網絡(mynltni.cn)整理發布系統會提供具體的后門文件的路徑位置,根據這些信息可以快速定位到網站程序中的PHP木馬后門文件。如下圖所示:

copyright limeiseo

一般人還真不太好發現,藏的夠深啊 ,還有很強的模仿能力。 本文利美網絡(mynltni.cn)整理發布

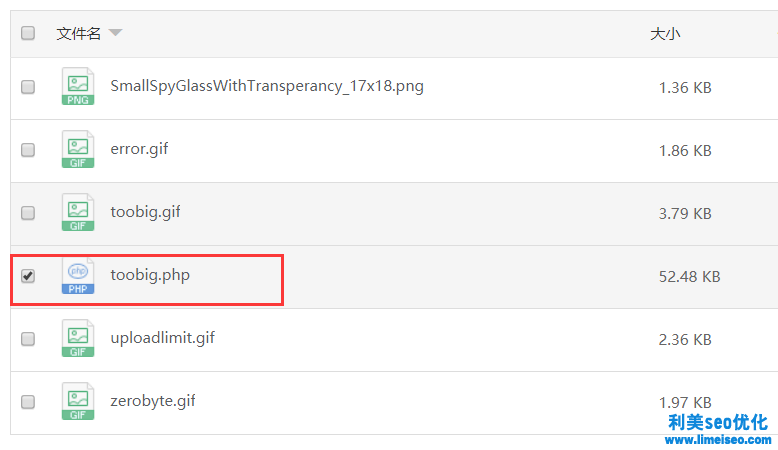

這是第二個網頁后門文件,命名跟其他圖片一樣,一般很難發現。下圖所示 利美知識百科

本文利美網絡(mynltni.cn)整理發布

本文利美網絡(mynltni.cn)整理發布

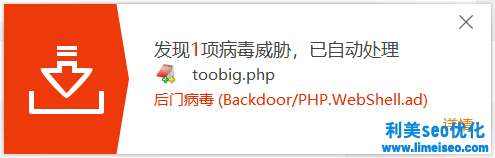

我進行了下載方便后面進一步的分析研究。建議立即刪除php后門文件。 本文利美網絡(mynltni.cn)整理發布

本文利美網絡(mynltni.cn)整理發布

本文利美網絡(mynltni.cn)整理發布

一般情況下當網站被黑惡意跳轉,百分百中招應該做的就是針對網站進行徹底的清查。

copyright limeiseo

具體方法,網站管理面板對站點進行打包下載,電腦本地使用網馬查殺軟件進行分析。

利美項目圈

建議使用 D盾Web查殺(webshell查殺) 工具,如下圖:

利美網絡

利美網絡

如果你對源碼不了解,請聯系你的網站開發人員或者是模板制作人員協助處理。(一般會收取費用)應該第一時間把隱藏的風險文件和后門程序進行剔除。(記得網站原始數據進行備份) 利美項目圈

確定處理干凈之后的源碼重新傳到網站主機當中,確保網站正確運行即可。 利美網絡

強化安全操作: 本文利美網絡(mynltni.cn)整理發布

修改網站后臺密碼的復雜性和長度;

limeiseo(加v分享)

修改服務器管理面板的控制權限;

修改FTP賬號密碼等信息;

limeiseo(加v分享)

檢查服務器的安全日志修補漏洞 ;

購買服務器廠商的安全防護類產品等;

limeiseo(加v分享)

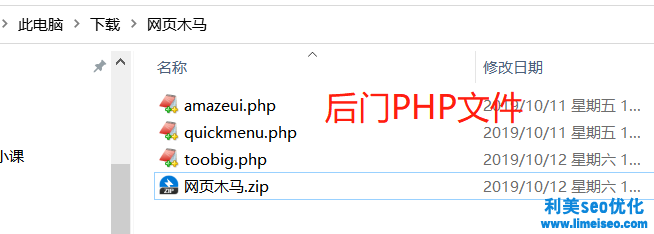

3)分析網站后門Wehshell文件為了進行研究和學習,我特意把查殺出來的幾個后門文件進行分析:如下圖

limeiseo(加v分享)

利美知識百科

利美知識百科

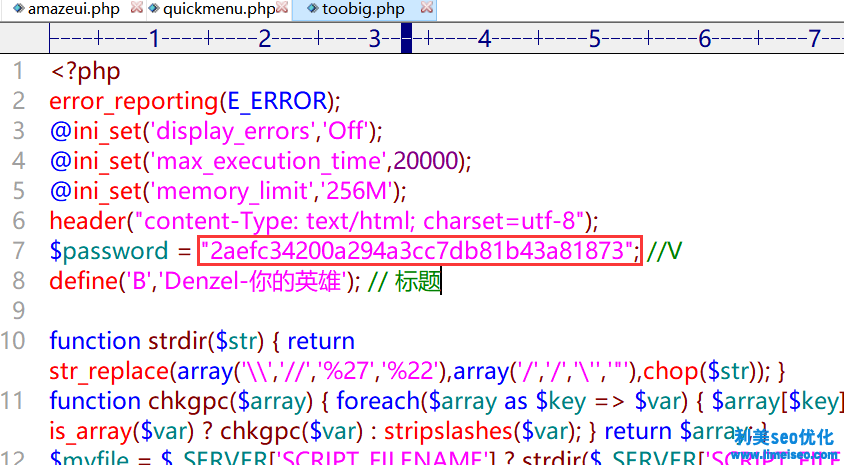

打開其中PHP后門文件查看代碼 利美項目圈

本文利美網絡(mynltni.cn)整理發布

本文利美網絡(mynltni.cn)整理發布

利美知識百科

為了大家方便查看,把PHP后門放到本地PHP環境中運行給大家看看后門程序的功能。 本文利美網絡(mynltni.cn)整理發布

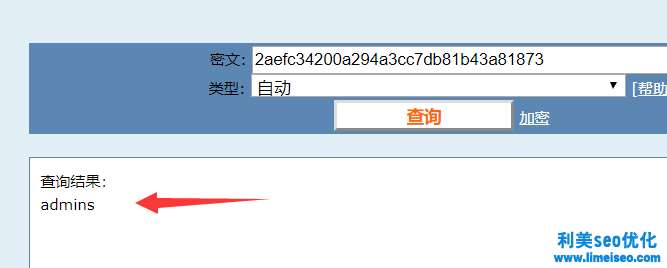

密碼就是上圖的紅框標記出來的,進行MD5解密后得到admins 利美項目圈

入侵者通過自己的后門PHP入口,可以輕松獲得你服務器主機的各種權限和操作,如下圖:

利美網絡

本文標簽: